Internet ya no es lo mismo que cuando nació en 1982, cuando solo se usaba para obtener más información de la que podíamos tener al alcance de la mano en un libro o enciclopedia. Con el tiempo pudimos conocer lo que sucedía en tiempo real en otros países, continentes e incluso lo que sucedía con nuestros vecinos.

Hoy en día existen cientos de redes sociales, millones de sitios web y un número incalculable de personas conectadas y accediendo a ellos.

A medida que internet evolucionaba, nació la web 2.0, donde los usuarios dejan de ser solo consumidores del contenido que está en internet para generarlo de forma unilateral, pasando a ser parte de él.

Así es como formamos parte de la información en tiempo real con solo acceso a un dispositivo con internet.

Desafortunadamente, los usuarios «inocentes» que dejan sus vidas en las redes sociales tienen más probabilidades de caer en las trampas de los criminales. Porque, así como tú puedes pasar horas subiendo fotos de tu familia, mascotas y tu restaurante favorito, ellos pasan horas buscando información valiosa con el fin de cometer actos atroces.

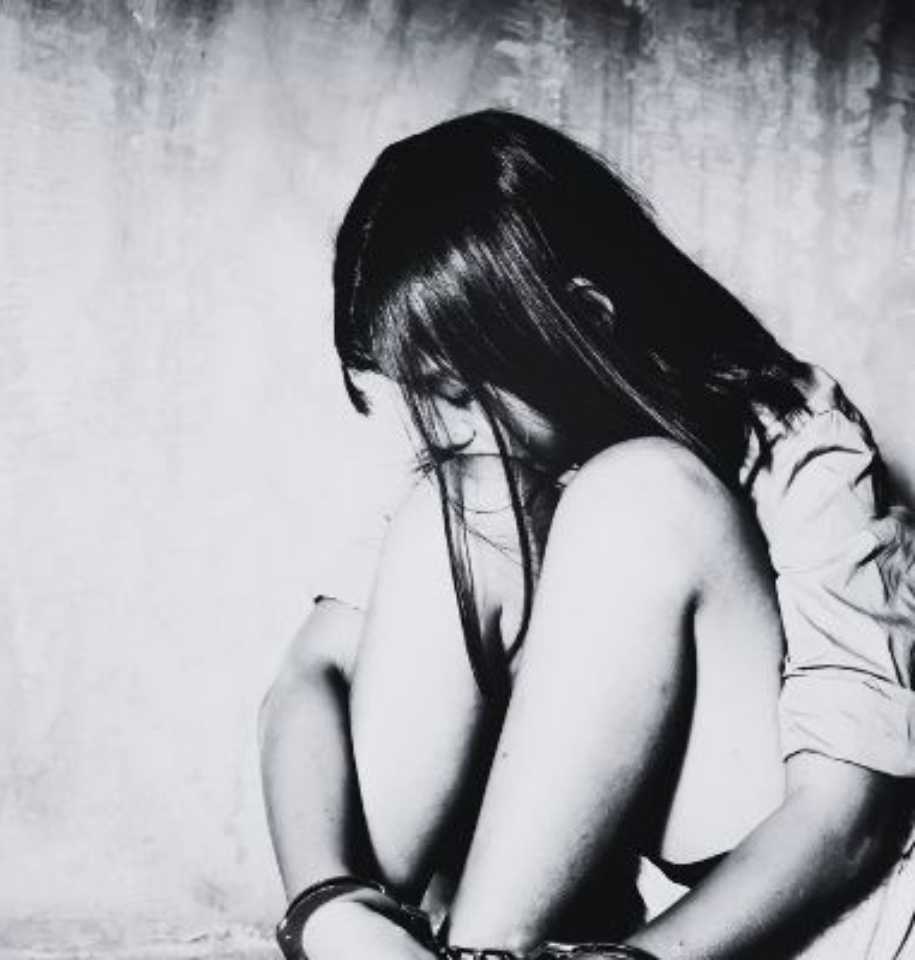

Pero no se trata solo de un delito como el fraude o la extorsión, nos enfrentamos a aquellos que suplantan a otras personas o mienten para atraer la vulnerabilidad y hacer redes de trata con ello.

¿Cómo impactan las redes sociales en las redes de trata?

Las redes de trata, ávidas de generar más ganancias y capturar nuevas víctimas para explotar, evolucionaron en su modus operandi, creando estrategias de manipulación y control sobre personas que, sin saberlo, son llevadas a experiencias que nadie querría o esperaría vivir.

Así es como nace lo que ahora se llama esclavitud moderna.

En las redes sociales todo comienza con un «me gusta», un mensaje o un comentario a la víctima. Los captores probablemente ya conocen su apariencia, su carácter, dónde vive, si tiene trabajo, hijos, problemas sentimentales… todo está a la vista en su perfil.

Recordemos que el reclutamiento es el factor más importante en las redes de trata, y la tecnología no solo lo facilita, sino que también permite llegar a lugares donde físicamente es más difícil, y costoso, hacerlo.

La clave de este crimen es la vulnerabilidad de las víctimas.

En Internet, los traficantes «cazan activamente» con más precisión y «pescan pasivamente» con menos esfuerzo a más posibles víctimas, según las metáforas del último informe de la ONU sobre el tema. Quienes solían pasear por barrios vulnerables en diferentes países ahora publican ofertas de trabajo en Facebook, Tinder o Instagram con el fin de obtener datos sensibles como nombre, edad, ubicación o nivel educativo. Considerando la situación de estas personas, un trabajo donde no necesiten saber nada en especial, como camarera o cuidadora, es una buena oportunidad para salir adelante.

Pero también hay engaño sentimental. Donde el «amante» hace halagos y promesas para terminar en una relación romántica. Esto suele tomar la forma de un viaje para verse en persona, cuyo destino no tiene nada que ver con lo que parecía ser.

Grandes comités en todo el mundo han encontrado alarmante el papel de los medios digitales en el reclutamiento de nuevas víctimas.

No sabemos quién está detrás de la pantalla de nuestro teléfono móvil, esa foto de perfil o las falsas promesas que nos traen. Por eso las redes sociales son una forma mucho más fácil para que los traficantes capturen a sus víctimas.

Internet solo ha ampliado el público objetivo, reducido el riesgo percibido por los clientes y reducido los costos para que las mafias anuncien su oferta.

¿Qué podemos hacer para proteger nuestra información y/o la de nuestros hijos?

Al estar expuestos en lugares públicos, hay muchos riesgos asociados con su uso, pero podemos tener en cuenta estos pasos:

- Comprender el uso de las redes sociales para guiar a los más jóvenes y leer las reglas de seguridad dentro de cada una de ellas.

- Establecer criterios de control, para relacionarse y comunicarse.

- Establecer un archivo de contraseñas y correos electrónicos de recuperación parental.

- Tomar precauciones contra el uso de redes Wi-Fi públicas y no seguras.

El mundo actual se mueve en un espacio de interconexión entre redes sociales, diferentes aplicaciones (juegos, utilidades, etc.) y aplicaciones de mensajería instantánea.

Cada una de las redes sociales tiene una funcionalidad totalmente diferente, tipo de relación, conversación y características. Aunque los riesgos pueden ser variados, se pueden establecer una serie de recomendaciones comunes:

- No dar datos personales a ningún extraño ni siquiera conocidos, ya que no sabemos quién está detrás de la pantalla.

- No creer todo lo que se lee, es preferible que podamos tomar el tiempo para validarlo que caer en una trampa.

- Pensar dos veces antes de compartir algo o escribir. Un Instagram story diciendo que todos los fines de semana visitas el mismo café puede ser muy peligroso.

- Reportar cualquier comportamiento que consideremos extraño.

- Revisar la configuración de privacidad en cada una de nuestras redes sociales y aplicaciones.

Sin embargo, lo más importante para la seguridad de los jóvenes es que los padres puedan tener acceso a las actividades de sus hijos en las redes sociales para supervisar su uso y controlar lo que comparten en ellas. Gracias a esto, no solo controlan qué datos están dando sus hijos, sino también con quién hablan, quiénes son sus seguidores o fans, dependiendo de la red social y qué información están recibiendo.

Además, si quieres saber si alguien está hablando de ellos en una red social o sitio web, puedes usar fácilmente «Alertas de Google» donde al instante que se menciona su nombre en un sitio web, puedes verlo.

También existen aplicaciones de control parental para computadoras, móviles o cualquier dispositivo. Este tipo de sistemas pueden ser más difíciles de implementar en el ecosistema digital de las familias, dependiendo de la edad del niño y el tipo de uso que hagan de los dispositivos.

Estas son una serie de herramientas diseñadas para controlar el uso de teléfonos celulares por parte de los niños, para que puedan monitorear su navegación, bloquear ciertas aplicaciones y usar un navegador infantil. Google, por ejemplo, ofrece una